Ditor是一款为Android应用安全分析打造的脱壳工具,能够帮助用户高效完成脱壳工作。该工具支持免Root操作,并可与VXP结合使用,适用于大多数加密壳,秒速完成脱壳任务。与其他同类工具不同,Ditor去除了悬浮窗提示,避免了用户在操作过程中的打扰。它不仅体积小巧、兼容性强,还支持多设备批量操作,智能模式识别使得脱壳流程更加简便,是逆向工程和安全测试中不可或缺的工具。

1、获取App后,使用MT管理器检测是否加固。发现其采用2021年版数字加固,属较弱防护,具备脱壳可行性。

2、选用DITOR(v3.5)作为脱壳工具,该工具基于Xposed框架,需在LSPosed中启用并勾选模块方可生效。

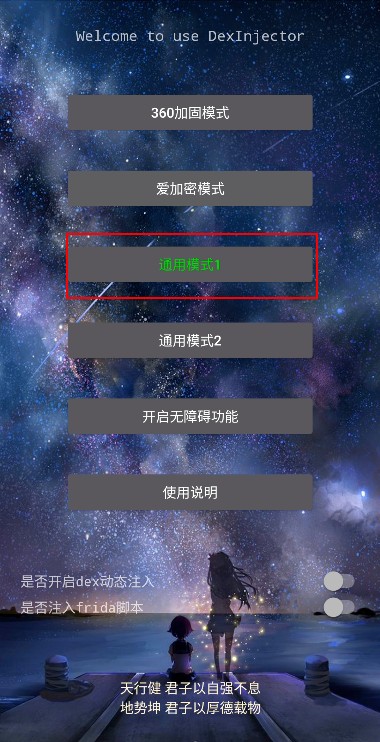

3、启动DITOR应用,进入主界面准备配置脱壳参数,确保目标App环境已就绪。

4、选择“通用1”脱壳模式,兼容性强,适用于多数内存加载型Dex,随后选定目标App。

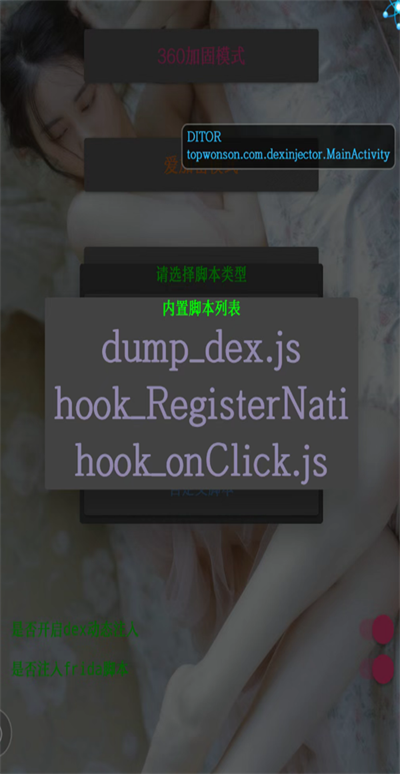

5、点击启动按钮,DITOR将自动拉起目标应用,为后续内存Hook与Dex提取做准备。

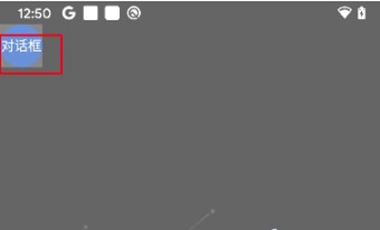

6、App启动后,左上角出现悬浮窗,点击后选择“一键脱壳(getDex)”,触发内存Dex导出流程。

7、等待片刻完成脱壳,原始Dex文件将保存至路径:/data/user/0/包名/files/cookie_dump/,可供反编译分析。